![Zyxel Chiavetta USB WiFi 6 AX1800: supporta MU-MIMO, OFDMA per un'esperienza di rete senza ritardi. Sicurezza avanzata grazie alla crittografia WPA2/WPA3 [NWD7605] : Amazon.it: Informatica Zyxel Chiavetta USB WiFi 6 AX1800: supporta MU-MIMO, OFDMA per un'esperienza di rete senza ritardi. Sicurezza avanzata grazie alla crittografia WPA2/WPA3 [NWD7605] : Amazon.it: Informatica](https://m.media-amazon.com/images/I/71J7Yfq1nfL._AC_UF1000,1000_QL80_.jpg)

Zyxel Chiavetta USB WiFi 6 AX1800: supporta MU-MIMO, OFDMA per un'esperienza di rete senza ritardi. Sicurezza avanzata grazie alla crittografia WPA2/WPA3 [NWD7605] : Amazon.it: Informatica

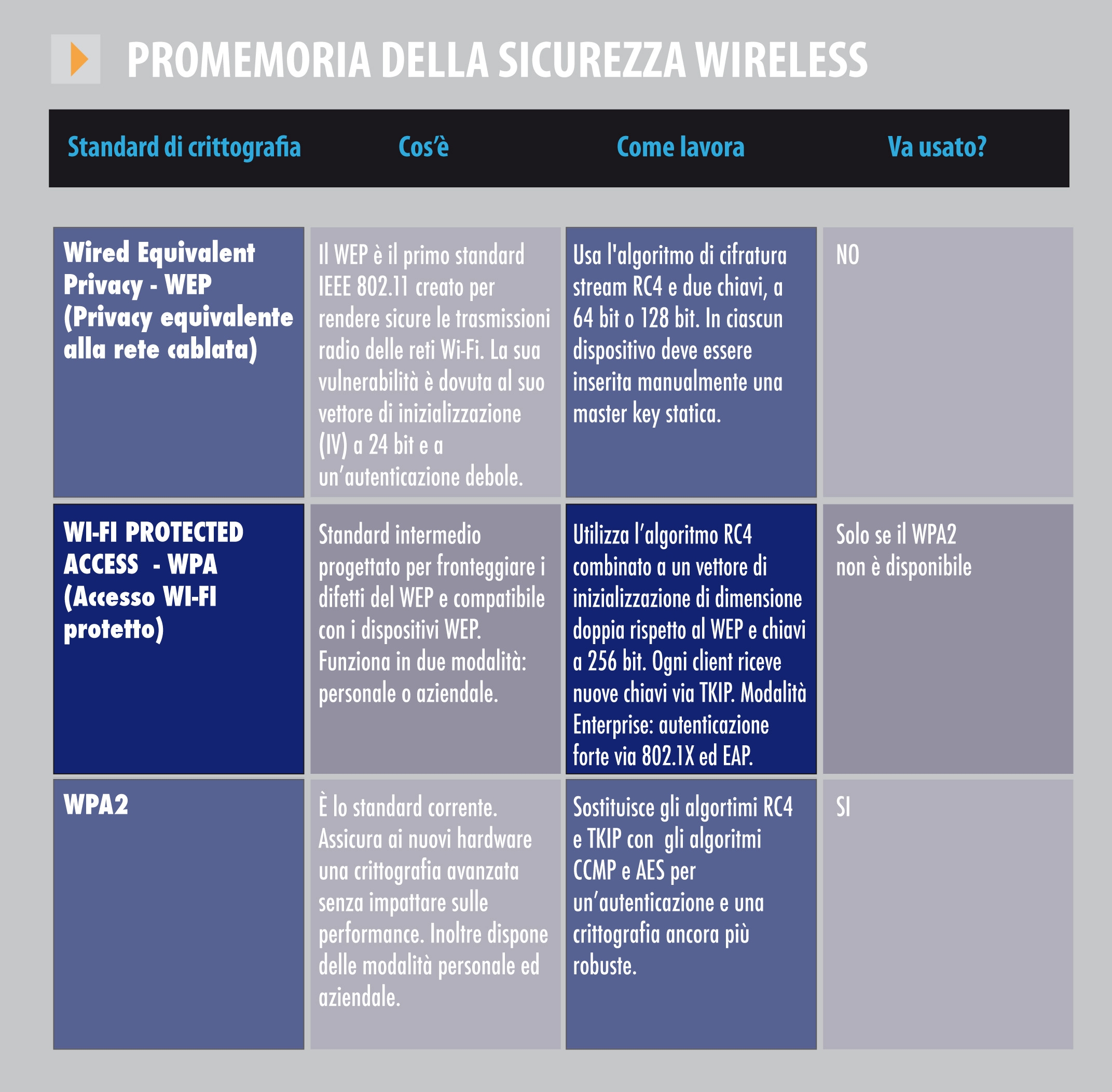

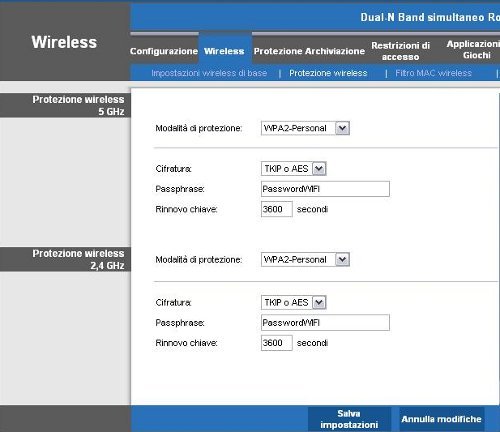

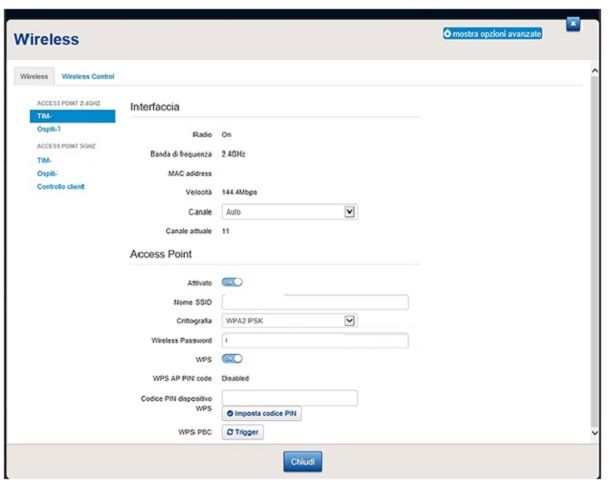

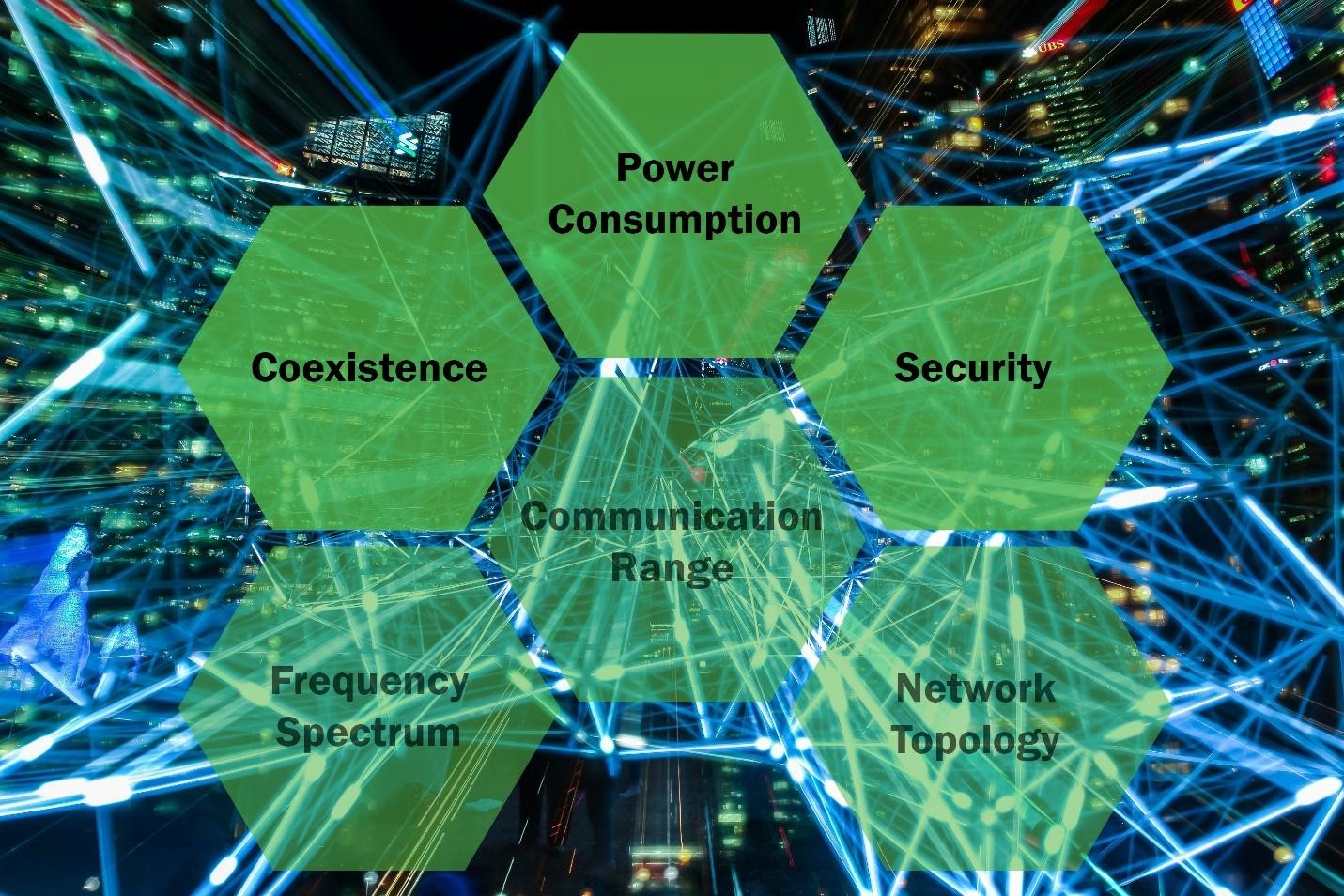

I parametri chiave per la scelta della tecnologia wireless più adatta: coesistenza, consumo di potenza e sicurezza (Seconda parte) - Elettronica Plus

Router Tascabile 5G WiFi 300Mbps, Router Mobile con Slot per Schede SIM, Mini Router Intelligenti per L'Europa Casa, Supportare la Protezione Contro la Cifratura Multipl (#2) : Amazon.it: Informatica

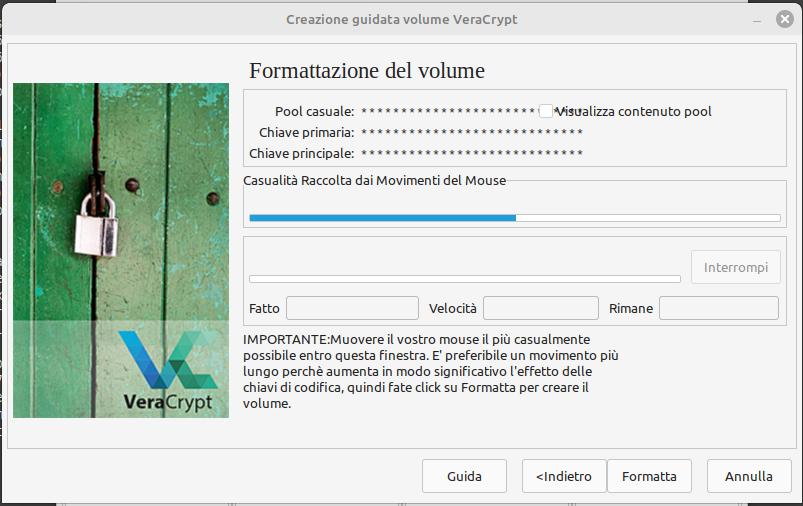

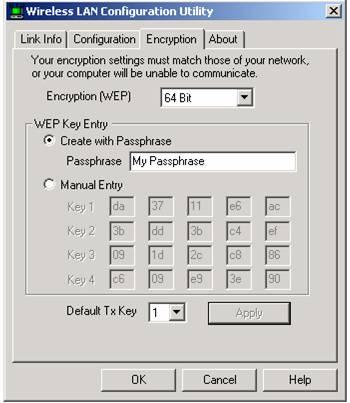

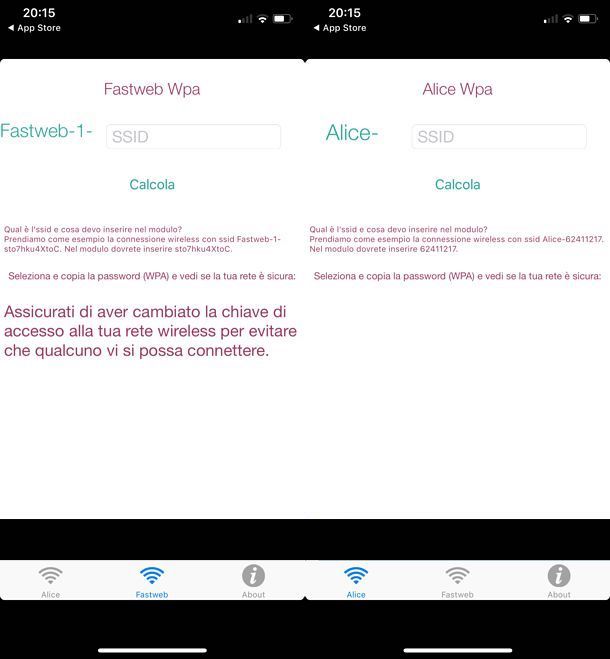

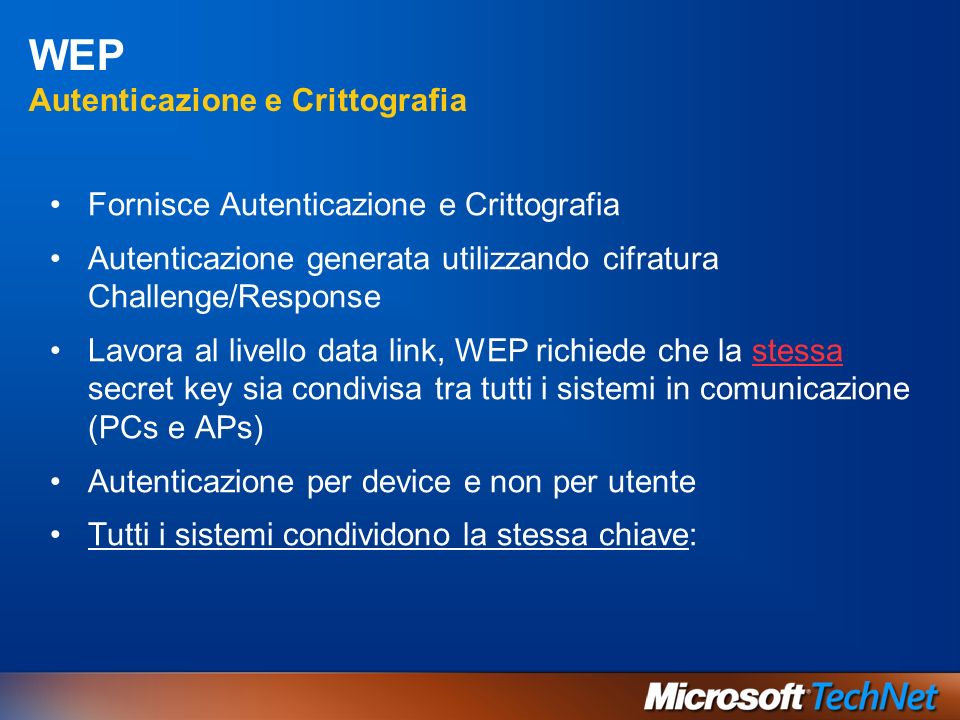

Gestione della sicurezza di una rete Wireless tramite tecnologia Microsoft Fabrizio grossi. - ppt scaricare